Security Today-Tomorrow: Malware, IoT en continu testen

| Sieuwert van Otterloo |

Security

Afgelopen maand organiseerden Insite Security, Embrace SBS en Umbrella de bijeenkomst ‘Security Today en Tomorrow’. Wij waren erbij om te ontdekken wat Insite als trends ziet, en leerden veel over ransomware, internet of things en continu testen.

Waarom een security-dag

Computers worden elk jaar sneller, maar helaas worden ze niet elk jaar veiliger. Information security was vroeger vooral een klein technisch gebied, maar komt helaas steeds vaker in het nieuws. Dit heeft meerdere oorzaken:

- Ter eerste is computercriminaliteit voor criminelen lucratiever geworden, waardoor meer criminelen zich hiermee bezighouden.

- Ten tweede zijn de gevolgen van security-problemen steeds groter geworden. Dit komt doordat tegenwoordig allerlei apparaten en organisaties van IT afhankelijk zijn.

- Ter derde is de factor ‘mens’ steeds belangrijker geworden. vroeger hadden security-problemen technische oorzaken en konden met technische maatregelen opgelost worden. Tegenwoordig zijn mensen steeds vaker de zwakke schakel in het systeem, en ligt de oplossing ook bij menselijk handelen.

Meer aandacht voor informatiebeveiliging is dus hard nodig. Insite Security, Embrace SBS en Umbrella organiseerden daarom op 1 juni een gratis toegankelijke kennisdag waarop de nieuwste trends werden toegelicht. De dag werd geopend door Erik Rutkens, CEO van Insite Security.

Ransomware geschiedenis

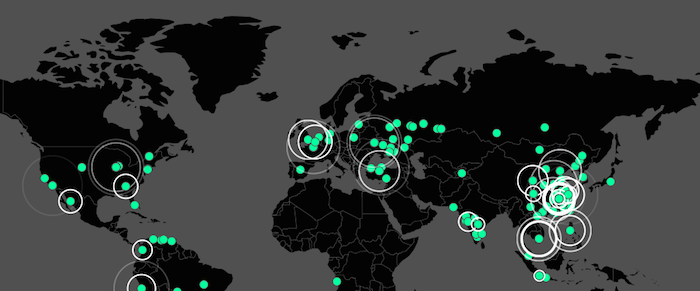

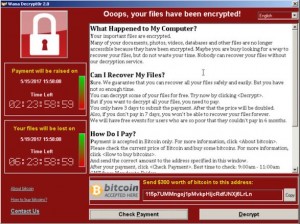

Mikko Hypponen, CTO van het Finse security-bedrijf F-Secure was uitgenodigd als Keynote speaker. Hij besteedde zijn tijd aan een recente grote ransomware-aanval genaamd WannaCry. WannaCry is de codenaam van een computer-virus dat data gijzelt. Het programma versleuteld databestanden van gebruikers, en vraagt daarna geld aan de gebruikers om de data terug te zetten. Voor criminelen is dit een eenvoudige manier om direct geld te verdienen aan computer-criminaliteit. Ransomware is op zich al oud. De eerste ransomware-aanval is ouder dan het world wide web. In 1989 werd er al gewaarschuwd voor een computer virus dat geld vroeg aan de gebruikers.

Mikko Hypponen, CTO van het Finse security-bedrijf F-Secure was uitgenodigd als Keynote speaker. Hij besteedde zijn tijd aan een recente grote ransomware-aanval genaamd WannaCry. WannaCry is de codenaam van een computer-virus dat data gijzelt. Het programma versleuteld databestanden van gebruikers, en vraagt daarna geld aan de gebruikers om de data terug te zetten. Voor criminelen is dit een eenvoudige manier om direct geld te verdienen aan computer-criminaliteit. Ransomware is op zich al oud. De eerste ransomware-aanval is ouder dan het world wide web. In 1989 werd er al gewaarschuwd voor een computer virus dat geld vroeg aan de gebruikers.

Het probleem van veel criminelen met ransomware echter was dat internationale betalingen lastig zijn. Dit probleem is opgelost door Bitcoin. Dankzij Bitcoin zijn criminelen wel in staat om mensen af te persen. Het ransomware-probleem is hierdoor uitgegroeid tot een ware industrie. het interessante hierbij is dat veel criminelen die zich met ransomware bezighouden, hun best doen om betrouwbaar te zijn. Ze geven vriendelijke tekst en uitleg, er is een helpdesk om je te helpen. Mikko wil mensen niet adviseren om criminelen te betalen, maar wist wel te melden dat er zelfs te onderhandelen valt: wie uit kan leggen wat de financiële situatie is, kan vaak korting krijgen.

Het probleem van veel criminelen met ransomware echter was dat internationale betalingen lastig zijn. Dit probleem is opgelost door Bitcoin. Dankzij Bitcoin zijn criminelen wel in staat om mensen af te persen. Het ransomware-probleem is hierdoor uitgegroeid tot een ware industrie. het interessante hierbij is dat veel criminelen die zich met ransomware bezighouden, hun best doen om betrouwbaar te zijn. Ze geven vriendelijke tekst en uitleg, er is een helpdesk om je te helpen. Mikko wil mensen niet adviseren om criminelen te betalen, maar wist wel te melden dat er zelfs te onderhandelen valt: wie uit kan leggen wat de financiële situatie is, kan vaak korting krijgen.

Zwakke plekken: EternalBlue en kill switch

WannaCry maakt gebruik van een zwakheid genaamd EternalBlue.

EternalBlue is een zwakke plek in Microsoft software dat waarschijnlijk ontdekt is door de Amerikaanse NSA. De NSA heeft dit probleem zelf geheim gehouden, vermoedelijk om te gebruiken voor het monitoren van criminelen. De hacker of hackergroup ‘shadowbrokers’ heeft de informatie over deze zwakke plek echter gestolen van de NSA, en op 14 april 2017 bekend gemaakt. Microsoft heeft vervolgens snel een security-patch uitgebracht. Veel ‘normale’ computers waren gelukkig aangepast en dus immuun voor WannaCry. Veel computers in bijvoorbeeld geldautomaten, voor aansturing billboards en in ziekenhuizen worden echter minder vaak ge-update en deze computers werden dus vaker getroffen. Mikko liet een foto zien van een rij ambulances voor de ingang van een ziekenhuis, en ook van een treinen-scherm dat was overgenomen. Heftige voorbeelden van hoe ransomware grote impact kan hebben.

Gelukkig voor de hele wereld had WannaCry zelf ook een zwakke plek in de vorm van een kill switch. De WannaCry ransomware zoekt contact met een geheim webadres. Een onderzoeker ontdekte dit adres in de code van het virus en besloot het te registeren om te zien welk verkeer daar binnenkomt. Dit is een standaard procedure in Malware-onderzoek, ook beschreven in dit artikel over het Microsoft Cyber Security Center. Nadat dit adres werd geregistreerd, hield het virus op met werken. Blijkbaar werkte dit adres als een kill-switch. Mikko vermoedt dat het adres gebruikt werd om te testen of de malware in een onderzoeksomgeving draait. Onderzoekers proberen malware te analyseren in een gesimuleerde omgeving. Malware-makers proberen de malware zo te maken dat deze niet werkt in een lab, maar wel in het echt. Dit levert uiteindelijk een wapenwedloop op die in het geval van WannaCry gewonnen is door de onderzoekers: alle WannaCry-software houdt zich nu koest.

Ransomware is nog lang niet afgelopen

Onderzoeker Mikko Hipponen is blij dat WannaCrypt met een sisser is afgelopen, maar waarschuwt voor nieuwe problemen. Ten eerste ligt de kennis over het lek dat WannaCry gebruikte op straat. Ten tweede is dit slechts het begin. Shadowbrokers maakte dit bekend als voorbeeld van het soort zwakke plekken dat zij hebben. Zij hebben nog veel meer zwakke plekken op de plank liggen voor nieuwe virussen. Het blijft dus zaak voor iedereen om zich goed te beschermen. Niet alleen met goede anti-virus-software, maar ook met backups. Wie geïnfecteerd is door ransomware kan beter een backup gebruiken dan de makers gaan betalen.

Internet of Things

Naast deze strenge waarschuwingen was er ook positief nieuws. Pieter Meulenhoff is security researcher bij Insite Security en hield een verhaal over het hacken van niet-computers. Steeds meer apparaten hebben software in zich en een slimme hacker kan deze aanpassen. Pieter Meulenhoff zag dit positief: Hacken is in feite het creatief gebruik maken van technologie. Een sprekend voorbeeld is het tunen van electrische auto’s. Met aanpassingen in de software kon hij zijn Renault Twizy harder laten rijden. Door met studenten onderzoek te doen, maakt hij de mogelijkheden en dus ook de risico’s zichtbaar. Uiteraard kunnen niet-ethische hackers ook inbreken in systemen, dus zwakke plekken worden gemeld en moeten worden opgelost.

Naast deze strenge waarschuwingen was er ook positief nieuws. Pieter Meulenhoff is security researcher bij Insite Security en hield een verhaal over het hacken van niet-computers. Steeds meer apparaten hebben software in zich en een slimme hacker kan deze aanpassen. Pieter Meulenhoff zag dit positief: Hacken is in feite het creatief gebruik maken van technologie. Een sprekend voorbeeld is het tunen van electrische auto’s. Met aanpassingen in de software kon hij zijn Renault Twizy harder laten rijden. Door met studenten onderzoek te doen, maakt hij de mogelijkheden en dus ook de risico’s zichtbaar. Uiteraard kunnen niet-ethische hackers ook inbreken in systemen, dus zwakke plekken worden gemeld en moeten worden opgelost.

Continu testen en verbeteren

Een andere inspirerende sessie was een verhaal van Erik Drijfhout en Freddy Groen over het opzetten van informatiebeveiliging. Erik Drijfhout is security officer bij Malengo, een bedrijf dat een communicatieplatform ‘Embrace‘ aanbiedt aan bedrijven. Freddy Groen is lead developer bij Malengo en dus mede-verantwoordelijk voor de veiligheid van Embrace. Net als veel andere bedrijven heeft Malengo een security-beleid opgezet volgens ISO 27001, met als doel op security te bevorderen. Volgens Erik en Freddy is bewustwording hierbij heel belangrijk. Iedereen in het bedrijf is tegenwoordig betrokken bij beveiliging.

Voor het testen van de beveiliging van hun product maakt Malengo deels gebruik van een nieuw platform Zerocopter. Dit platform is een soort marktplaats tussen ethical hackers en bedrijven die zich willen laten testen. bedrijven geven aan welke systemen goede beveiligd moeten zijn, en ethical hackers scannen de systemen en geven bevindingen door. Volgens Erik en Freddy is deze dienst vooral een aanvulling en geen vervanging van de PEN-test. Een PEN-test is een eenmalige test door één all-round hacker, vaak op verzoek van een klant. Met Zero-copter wordt een systeem continu getest, waarbij elke hacker ook vaak gespecialiseerd is een bepaald soort zwakheden en hier dieper op ingaat. Voor Malengo zijn beide soorten testen nuttig. Wanneer een zwakke plek gemeld wordt gaan zij direct aan de slag. Niet alleen wordt het gat gerepareerd, er wordt ook een test aangemaakt om te voorkomen dat een lek in de toekomst terugkomt.

Conclusie: kennisdeling is noodzakelijk

Zoals we in de inleiding al stelden, is informatie-beveiliging geen zaak van techneuten meer, maar voor iedereen belangrijk. Alle mensen in een bedrijf zijn samen verantwoordelijk voor een goede beveiliging. We zijn dan ook blij dat Insite Security dit soort dagen organiseert waar kennis wordt gedeeld, en dat de genoemde sprekers hun kennis wilden delen. Alleen op deze manier ontstaat meer bewustwording en uiteindelijk meer veiligheid. Hopelijk komen er meer van dit soort bijeenkomsten.

Dr. Sieuwert van Otterloo (CISA, CIPP/E) is IT-deskundige met kennis van software-kwaliteit, IT-strategie, projectmanagement, privacy, en verantwoord gebruik van AI. Hij geeft les aan de VU, doet onderzoek aan de HU en geeft advies en doet reviews bij organisaties door heel Nederland. Hij oprichter en directeur van ICT Institute.