BIO en ISO 27001: baseline vs. ISMS

| Jelle Hoekstra |

Security

Deze blog gaat over het verschil tussen de Baseline Informatiebeveiliging Overheid (BIO) en ISO 27001. In essentie is de BIO een baseline en ISO 27001 een managementsysteem voor informatiebeveiliging. Verbazingwekkend genoeg wordt nergens in de BIO gedefinieerd wat een ‘baseline’ is en biedt de apart gepubliceerde FAQ helaas geen soelaas. Reden dus om te onderzoeken hoe een baseline zich verhoudt tot een managementsysteem.

Eerder publiceerde ICT Institute al blogs met uitleg van de Baseline Informatiebeveiliging Overheid (BIO) en over een managementsysteem voor informatiebeveiliging volgens ISO 27001. Beide documenten worden in Nederland gebruikt voor het verbeteren van informatiebeveiliging. Van deze twee normen is ISO 27001 het meest bekend, dus laten we eerst kort stilstaan bij deze norm.

Een belangrijk kenmerk van een managementsysteem is dat het niet vertelt welke concrete maatregelen getroffen moeten worden. In het geval van ISO 27001 vertelt de norm wat je moet doen om een volledig ‘Information Security Management System’ (ISMS) op te zetten en te onderhouden. Het ISMS is geen technisch systeem, maar een combinatie van doelen, beleid, regels, procedures en maatregelen waar alle mensen in de organisatie zich aan moeten houden. De norm ISO 27001 geeft zo dus de randvoorwaarden waar een managementsysteem voor informatiebeveiliging (ISMS) aan moet voldoen.

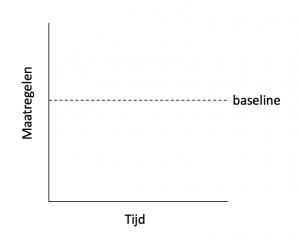

De BIO daarentegen is een baseline. Een security baseline is een document met een gedefinieerd basisniveau voor informatiebeveiliging. Het basisniveau van een baseline is vaak een verzameling best practices en geeft een ondergrens aan. In het woord basisniveau zit besloten wat het betekent om een maatregel uit een baseline over te slaan: dat is onder de norm, dus onvoldoende. Als je eenmaal alle maatregelen uit een baseline geïmplementeerd hebt, dan zit het werk er op. De maatregelen uit een baseline blijven namelijk constant:

In de BIO staat dat een baseline niet een managementsysteem conform ISO 27001 vervangt. De reden hiervoor is dat een baseline geen managementsysteem is, maar wat betekent dat voor de BIO in relatie tot ISO 27001? Via de IT-Grundschutz van onze oosterburen kwam ik op het antwoord, maar om daar te komen moet ik eerst een kort stuk geschiedenis uitleggen.

BSI in het westen, BSI in het oosten

Cover BSI-Standard 100-2

Wie ooit een cursus ISO 27001 heeft gevolgd weet dat de norm ISO 27001 een opvolger is van de Britse standaard BS7799. Deze norm heeft een lange voorgeschiedenis en werd voor het eerst gepubliceerd in 1995 door de BSI Group, wat staat voor de ‘British Standards Institution’. Een jaar eerder (1994) publiceerden onze oosterburen echter hun eigen methode voor informatiebeveiliging: de IT-Grundschutz. De oorspronkelijke Engelse naam van deze methode was IT Baseline Protection Manual. De uitgever van deze norm was een andere ‘BSI’, namelijk de Bundesamt für Sicherheit in der Informationstechnik (de Duitse evenknie van het Nederlandse NCSC). Internationaal staat de norm bekend als de ‘BSI-standard 100-2’, de Engelse versie is ook vindbaar ook onder deze naam.

De ontwikkeling van IT-Grundschutz heeft de afgelopen twee decennia niet stilgestaan, inmiddels is er een eigen familie met de volgende normen:

- BSI Standard 100-1 Information Security Management Systems (ISMS)

- BSI-Standard 100-2: IT-Grundschutz Methodology

- BSI-Standard 100-3: Risk Analysis based on IT-Grundschutz

- BSI-Standard 100-4: Business Continuity Management

Inderdaad: IT-Grundschutz heeft naast haar baseline een methodiek voor een managementsysteem (ISMS) ontwikkeld! De rest van de titels lijkt ook erg op de ISO 27000 serie. Deze ontwikkeling is te verklaren, omdat werken met alleen een baseline eigenlijk ouderwets is. Het vakgebied ICT ontwikkelt snel en daarmee veranderen ook dreigingen waartegen organisaties zich moeten beschermen. Een vastgestelde set maatregelen (baseline) verandert niet met de dreigingen mee en is dus geen toekomstbestendige oplossing.

Een voordeel van baselines is wel dat de beheersmaatregelen die erin staan direct toepasbaar zijn. Een baseline maakt snel duidelijk wat je als organisatie moet doen: de lijst met maatregelen implementeren. Het uitvoeren van een baseline is concreet werk en een stuk minder abstract dan bijvoorbeeld het implementeren van een managementsysteem. Daar staat tegenover het grote nadeel dat omstandigheden veranderen. Best practices kunnen door de ontwikkeling van techniek achterhaald raken, maar een organisatie kan zelf ook veranderen waardoor andere of aanvullende maatregelen nodig zijn.

Bescherming met een baseline

Het Duitse voorbeeld van de IT-Grundschutz illustreert dat informatiebeveiliging organiseren met louter een baseline onvoldoende is: door het gebrek aan continue verbeteringsprocessen ben je niet in staat om te veranderen zoals eigenlijk nodig is. Dat verklaart waarom de Duitse BSI toch een managementsysteem heeft ontwikkeld (BSI-Standard 100-1). Met een ISMS kan je immers beter reageren op veranderende dreigingen en risico’s. Door de ontwikkeling van de techniek is dat essentieel om als organisatie veilig te blijven.

In Nederland moeten we het doen met een nationale baseline, er is geen overheidsmethodiek ontwikkeld voor een ISMS. Dat verklaart waarom in de BIO zo cryptisch wordt geschreven dat de BIO de ISO 27001 norm niet vervangt: het is hartstikke belangrijk dat organisaties continu blijven verbeteren, een ISMS is daar een geschikt middel voor. De BIO richt zich echter alleen op maatregelen en niet op het organisatorische aspect van verbetering (de governance van informatiebeveiliging). Het potentiële gevolg is dat managers zich nu blind staren op de maatregelen uit de BIO, in plaats van de sturen op risico’s.

Nu had de wetgever er ook voor kunnen kiezen om ISO 27002 verplicht te stellen (zie hier een Engelstalige uitleg van deze lijst best practices). Hoewel de BIO is afgeleid van deze norm, is ISO 27002 niet openbaar verkrijgbaar. Het voordeel van de BIO in zijn huidige publicatievorm is dat de norm makkelijk bij wet verplicht kan worden, omdat de BIO openbaar beschikbaar is.

Risicomanagement in BIO en ISO 27001

De BIO is weliswaar geen volledig ISMS, maar heeft wel een vorm van risicomanagement in zich. In de FAQ die bij de BIO gepubliceerd is staat op pagina 8 de volgende vraag plus antwoord: “Spreken we in het kader van de BIO over risicoanalyse of risicoafweging?Risicoafweging is de juiste bewoording.”

De BIO zegt te werken op basis van risico’s, maar doet dat op een andere manier dan ISO. De BIO werkt op basis van drie basisbeveiligingsniveaus (BBN). De niveaus worden in Bijlage 2 van de BIO toegelicht. Zowel het Rijk als de VNG hebben methodieken gepubliceerd om het basisbeveiligingsniveau te toetsen.

Verschillen tussen ISO en BIO:

- ISO = risicoanalyse (vormvrij) plus verklaring van toepasselijkheid (VVT)

- BIO = risicoafweging (BBN-toets) plus eventueel niet van toepassing verklaring (NVTV)

Het is mogelijk om een control of maatregel niet van toepassing te verklaren als dit simpelweg niet kan. In dat geval moet een ‘niet van toepassing verklaring’ worden gemaakt. (Zie ook paragraaf 2.2 van de BIO en vraag 39 FAQ.)

Conclusie

De BIO bevat een set met beheersmaatregelen waar overheden minimaal aan moeten voldoen. Het is, de naam zegt het al, een ‘baseline’. ISO 27001 biedt de systematiek voor een managementsysteem dat overheden en leveranciers kunnen gebruiken om informatiebeveiliging te beheersen. Dit kan betekenen dat overheden een Information Security Management System (ISMS) in kunnen richten volgens de standaarden van ISO 27001 en daarbij de beheersmaatregelen uit de BIO van toepassing verklaren.

Vraag tot slot

Een interessant feit is dat een verre voorloper van de BIO, de Voorschriften Informatiebeveiliging Rijksdienst, voor het eerst gepubliceerd werd in 1994. Of er verband is met IT-Grundschutz ben ik benieuwd naar, maar de gelijktijdige publicatie valt op. Lezers die het antwoord weten: ik ben erg benieuwd, dus ideeën zijn welkom!

Voor meer artikelen over information-security, kijk dan op onze pagina met alle security-artikelen.

Foto credits:@glenncarstenspeters via Unsplash

Jelle Hoekstra LLM is consultant en mediator bij SoftwareZaken. Hij is gecertificeerd in privacy (CIPP/E & CIPM), security (ISO27001 Lead Auditor) en mediaton (IMI Qualified Mediator). Eerder werkte hij voor diverse organisaties als juridisch adviseur en Privacy & Security Officer. Jelle is lid van de International Association for Privacy Professionals (IAPP), het Nederlands Genootschap voor Functionarissen van Gegevensbescherming (NGFG) en het International Mediation Institute (IMI).