Wat te doen bij een beveiligingslek, datalek, security probleem of hacking incident?

| Sieuwert van Otterloo |

Privacy

Security

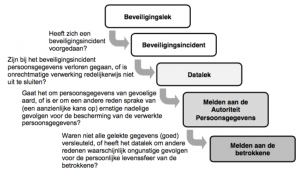

Wie een mogelijk datalek ontdekt, zal snel onderzoek moeten doen en mogelijk ook meldingen moeten doen aan de overheid en getroffen personen. Gebaseerd op de nieuwe beleidsregels meldplicht datalekken van de Autoriteit Persoonsgegevens hebben we de belangrijkste eisen op een rij gezet.

Wat te doen bij een beveiligingslek, security probleem of hacking incident?

Elk bedrijf in Nederland dat persoonsgegevens heeft, moet alert zijn of hacks, datadiefstal en andere beveiligingsproblemen. De medewerkers moeten weten dat een incident direct gemeld moet worden aan de directie. De directie moet dan het volgende stappenplan doorlopen.

Elk bedrijf in Nederland dat persoonsgegevens heeft, moet alert zijn of hacks, datadiefstal en andere beveiligingsproblemen. De medewerkers moeten weten dat een incident direct gemeld moet worden aan de directie. De directie moet dan het volgende stappenplan doorlopen.

1. Is er een beveiligingsincident?

Een beveiligingsincident is een concreet voorval waarbij de beveiliging doorbroken is. Voorbeelden zijn een kwijtgeraakte USB-stick, een gestolen laptop, een inbraak door een hacker, een malware-besmetting of brand in een datacentrum. Om vast te stellen of er een incident is geweest moet men vaak kijken naar logfiles. Als bijvoorbeeld een normaal verborgen pagina tijdelijk raadpleegbaar is geweest, is dat nog geen incident. Het is een incident als ook iemand de pagina bezocht heeft. Hetzelfde geldt voor een toegangsdeur. Als de deur tijdelijk niet op slot was is er nog geen incident. Als er iemand doorheen gegaan is wel.

2. Zijn er persoonsgegevens bij betrokken?

De Wet Bescherming Persoonsgegevens gebruikt een brede definitie van persoonsgegevens. Elk gegeven dat herleidbaar is tot een natuurlijk persoon, is een persoonsgegeven. Dit betreft namen, adressen, kentekens, telefoonnummers, IP-nummers, email-adressen, biometrische kenmerken, een combinaties van specifieke voorkeuren.

3. Wie is de verantwoordelijke?

Bij de verwerking van persoonsgegevens (bijvoorbeeld een salarisadministratie) zijn er vaak meerdere bedrijven betrokken. Er is altijd 1 bedrijf dat de verantwoordelijke is. Dit is het bedrijf dat controleert of bepaalt heeft hoe gegevens worden gedeeld en verwerkt. De andere bedrijven zijn volgens de wet bewerkers. De bewerkers moeten het incident melden aan de verantwoordelijke. De verantwoordelijke moet verder stappen ondernemen, de bewerkers moeten alleen de instructies van de verantwoordelijke volgen. Als het goed is, zijn er bewerkersovereenkomsten die precies beschrijven hoe de melding moet worden gedaan.

4. Zijn de gegevens gevoelig, of is er een aanzienlijke kans op ernstige nadelige gevolgen?

Gevoelige gegevens zijn financiële gegevens, gegevens over geloof, afkomst, politieke voorkeur, lidmaatschap vakvereniging, prestaties op school en werk, verslavingen en andere problemen en andere zaken die volgens de wet gevoelig zijn. Ook gevoelig zijn wachtwoorden, paspoorten, BSNs en andere zaken die gebruikt kunnen worden voor identiteitsfraude. Bij gevoelige gegevens moet zelfs een lek van de gegevens van 1 persoon worden gemeld bij de Autoriteit Persoonsgegevens (zie pag 7 van de beleidsregels). Bij niet gevoelige gegevens moet de verantwoordelijke een afweging maken of de mogelijke schade ernstig is. Volgens de beleidsregels moeten kleine aantallen ook gemeld worden: op pagina 29 staat een voorbeeld van een lek van email-adressen van twintig abonnees dat al moet worden gemeld.

De melding moet zo snel mogelijk, maar in ieder geval binnen 72 uur worden gedaan na ontdekken van het lek.

5. Moet een lek gemeld worden aan betrokkenen?

Als gelekte gegevens versleuteld zijn en dus niet te gebruiken door criminelen, dan hoeven betrokken niet te worden geïnformeerd. Als de gegevens wel bruikbaar zijn, dan moeten betrokken worden geïnformeerd. De betrokken kunnen dan maatregelen nemen, zoals het wijzigen van wachtwoorden als zij hetzelfde wachtwoord bij meerdere diensten hebben gebruikt.

6. Overige stappen

Zodra de melding aan de Autoriteit Persoonsgegevens en aan de betrokkenen is gedaan, hebt u voldaan aan de meldplicht. Uiteraard is het verstandig om verder onderzoek te doen naar oorzaken en om de beveiliging aan te scherpen. Ook zult u mogelijk updates moeten doen aan de AP of aan nieuwe betrokkenen als er nieuwe betrokkenen worden ontdekt. Dit is echter ‘business as usual’: als verantwoordelijke voor de verwerking van persoonsgegevens, bent u als het goed is elke werkdag al bezig met het op orde houden van beveiliging.

Wat moet u doen om voorbereid te zijn op de meldplicht datalekken?

Bedrijven die pas na gaan denken over beveiliging als er een lek is, zijn te laat: het is belangrijk om van te voren goed na te denken over beveiliging en de juiste verwerking. De volgende lijst zijn minimale maatregelen om te kunnen voldoen aan alle eisen van de wet bescherming persoonsgegevens:

- Training en opleiding. De mensen betrokken bij verwerking (management, IT en medewerkers met toegang) moeten de regels kennen en weten wat zij moeten doen. Vanuit SoftwareZaken geven we training en workshops en ook veel andere organisaties kunnen hier helpen.

- Privacy Impact Analyse. Bij elk IT-project of organisatieverandering moet er nagegaan worden of er privacy-gevoelige gegevens worden verwerkt. U moet een PIA uitvoeren om de risico’s in kaart te brengen

- Bewerkersovereenkomsten. Het is verplicht om altijd een bewerkersovereenkomst op te stellen als u persoonsgegevens deelt met een ander bedrijf.

- IT security. Het is verplicht om na te denken over beveiliging en passende maatregelen te nemen. Wat passend is mag u zelf bepalen. Het is verstanding een plan te schrijven, zodat u ook kunt aantonen met een document dat u hebt nagedacht.

- Monitoring en logging. Het is belangrijk om bij elk systeem authenticatie en logging te hebben en gebruik te maken van netwerk-monitoring tools. Anders kunt u nooit terugvinden of er een incident is geweest en wie de getroffen personen zijn. Als u dit niet heeft, zult u bij elk wissewasje elke klant moeten informeren dat er mogelijk iets is gebeurd, en dat wordt snel vervelend. Let op dat de logs zelf ook persoonsgegevens bevatten, dus deze moeten ook goed beveiligd zijn.

Boetes

De boetes in de nieuwe meldplicht datalekken krijgen meer aandacht in de media dan ze verdienen. Het hebben van een datalek is niet strafbaar, net zo min als het strafbaar is om je fiets te laten stelen. Er zijn wel boetes voor bedrijven die bewust persoonsgegevens verkeerd gebruiken, die meldingen bewust verzwijgen of die weigeren te investeren in beveiliging. Dit is echter niet nieuw: het was altijd al strafbaar in Nederland om roekeloos te zijn of bewust schade te veroorzaken bij anderen.

De reden dat de nieuwe boetes veel aandacht krijgen, is dat de privacy-specifieke boetes in het verleden zo laag waren (minder dan 5000 euro), dat het voor veel bedrijven economisch aantrekkelijker was om meldingen weg te laten. De boete was veel lager dan de mogelijke imagoschade bij een melding. Dit probleem is opgelost: de maximumboetes zijn nu verhoogd tot 820.000 euro of een percentage van de wereldwijde jaaromzet. Genoeg voor elk bedrijf om privacy serieus te nemen.

Meer informatie

U kunt de beleidsregels meldplicht datalekken hier downloaden, hierin staan de regels in 62 pagina’s in meer detail uitgelegd. Het schema hiernaast is afkomstig uit dit document. Een alternatief goed overzicht is de artikelenserie van Wieringa Advocaten. Een goede korte samenvatting van de verandering in de meldplicht datalekken staat hier. In ons artikel over de workshop gegevensbescherming wordt de context van de meldplicht toegelicht, en ook het artikel over de Functionaris Gegevensbescherming is relevant, met name voor grotere bedrijven. Voor meer informatie over de juridische aspecten, zie dit overzicht van IT-advocaten. Voor concrete hulp bij verbeteren van beveiliging, neem contact met ons op volgens onderstaand formulier of kijk op onze Engelse website www.ictinstitute.nl.

U kunt de beleidsregels meldplicht datalekken hier downloaden, hierin staan de regels in 62 pagina’s in meer detail uitgelegd. Het schema hiernaast is afkomstig uit dit document. Een alternatief goed overzicht is de artikelenserie van Wieringa Advocaten. Een goede korte samenvatting van de verandering in de meldplicht datalekken staat hier. In ons artikel over de workshop gegevensbescherming wordt de context van de meldplicht toegelicht, en ook het artikel over de Functionaris Gegevensbescherming is relevant, met name voor grotere bedrijven. Voor meer informatie over de juridische aspecten, zie dit overzicht van IT-advocaten. Voor concrete hulp bij verbeteren van beveiliging, neem contact met ons op volgens onderstaand formulier of kijk op onze Engelse website www.ictinstitute.nl.

Dr. Sieuwert van Otterloo (CISA, CIPP/E) is IT-deskundige met kennis van software-kwaliteit, IT-strategie, projectmanagement, privacy, en verantwoord gebruik van AI. Hij geeft les aan de VU, doet onderzoek aan de HU en geeft advies en doet reviews bij organisaties door heel Nederland. Hij oprichter en directeur van ICT Institute.