Hackers over responsible disclosure: “Goed, maar waardeer ons!”

| Tijs Hofmans |

Security

Steeds meer bedrijven maken gebruik van een responsible disclosure-beleid. Een goede zaak, vinden ook de ethische hackers die voor hun plezier of zelfs als bijbaantje op zoek gaan naar datalekken. We spraken er een aantal om te kijken naar hoe whitehat-hackers naar RD kijken – en wat bedrijven kunnen doen om hun bestaande beleid te verbeteren.

Mischa van Geelen was 13 jaar oud toen hij zijn eerste datalek ontdekte. De website van VakantieVeiligingen bleek kwetsbaar te zijn voor een vrij simpele SQL-injectie, een concept waar hij destijds in 2012 pas net over geleerd had. “Iemand hackte de website waar ik aan meewerkte, en in plaats van boos te worden vroeg ik hem hoe hij dat had gedaan. Zo leerde ik meer over SQL-injecties en was mijn liefde voor hacken eigenlijk geboren.”

Zelf speuren naar lekken

Het lek in VakantieVeilingen was niet moeilijk op te sporen. Mischa’s moeder kreeg een betaling aan de site niet uitgevoerd en vroeg haar zoon om hulp. “Ik zag ‘rejected’ in de url staan, en door mijn net opgedane kennis wist ik dat ik daar misschien iets mee kon. Ik probeerde woorden als ‘success’ en ‘approved’ en ineens lukte het me om betalingen op de site door te voeren.” Na de melding kreeg hij een cadeaubon van 500 euro bij Bol.com, en bood VakantieVeiligingen hem een stage aan. Van Geelen had de hackerskoorts te pakken en heeft inmiddels al meer dan 500 responsible disclosures op zijn naam staan.

Trots

Hij is trots op die titel, een sentiment dat bij meer hackers naar voren komt. Hackers dragen het aantal RD’s op hun naam als een medaille; hoe meer je er hebt, hoe trotser je kunt zijn. Dat wordt onderschreven door Loran Kloeze, ook een ethisch hacker die dat inmiddels in dienst doet. “Het geldt als erkenning voor je werk, je kunt laten zien hoe goed je bent. Daar kan geen opleiding tegenop.”

Een goed responsible disclosure-beleid

Een responsible disclosure-beleid zorgt ervoor dat datalekken op een verantwoordelijke manier kunnen worden gemeld. Hackers mogen dan zonder repercussies zoeken naar gaten in websites en systemen (mits ze daarbij geen persoonlijke gegevens stelen of dingen stuk maken), en het bedrijf belooft daar dan ‘responsible’ mee om te gaan door het lek op tijd te dichten en geen aangifte te doen.

Hackers zijn erg te spreken over zulke regels, al geeft Van Geelen wel aan dat het geen end-all, be all-oplossing is. “Een RD-beleid is een waardevolle aanvulling op je bestaande security-beleid (zoals het instellen van een functionaris gegevensbescherming, red.), maar geen eindoplossing.” Je moet er echter niet vanuit gaan dat je met een goed responsible disclosure-beleid meteen veilig bent. “RD is alsof je met hagel op je systeem schiet, in de hoop misschien iets te treffen. Bovendien wordt het gedaan door vrijwilligers…”

Beloningen

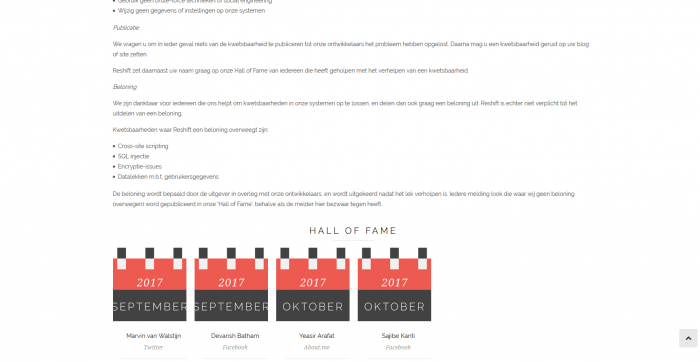

Responsible disclosure gaat meestal gepaard met een beloning. Grote bedrijven zoals Google, Facebook of Apple loven flinke bedragen uit voor het melden van een lek, wat soms kan oplopen tot honderdduizenden euro’s. “Als je eens per jaar zo’n groot lek vindt en wekelijks eentje van 250 euro, dan kun je in theorie goed leven van responsible disclosures”, schrijft Kloeze in een blogpost, maar hij vult in een gesprek aan dat dat lastig is – zeker als je je op Nederland richt. “De overheid keert überhaupt geen bedragen uit, en bij bedrijven zijn het vaak kleine bedragen. Maar je doet het niet voor het geld, je doet het voor de eer.” Daarom is ook een publieke wall of fame een goed idee: daarmee kunnen de hackers officieel aantonen wat hun prestaties zijn.

Ook Mischa van Geelen ontdekte eens hoe belangrijk hij de erkenning vond, toen hij, ook als jonge tiener, een lek vond bij ABN Amro dat destijds nog geen RD-beleid had (inmiddels wel). “Die reageerden meteen vijandig. Ze dachten: ‘Wie is deze jonge gast die ons eens even komt vertellen hoe het zit?’. Uiteindelijk probeerden ze me af te schepen met een cadeaubon, maar daar ging het me helemaal niet om. Dat begrepen ze niet.”

l

Houding veranderd

De afgelopen jaren is de houding van bedrijven wel flink veranderd, vindt Van Geelen. “Nu begrijpen ze wél wat hackers willen. Dat die er niet op uit zijn om je systeem kapot te maken, maar het juist te fixen. En dat ze gewoon eerlijk en oprecht bedankt willen worden voor hun moeite. De beloning is niet belangrijk, de manier waarop je die geeft wél.”

Veroordelingen

Ook belangrijk: de belofte dat je niet uiteindelijk veroordeeld wordt voor een lek – je bent inmiddels wel aan het inbreken en dat is eigenlijk illegaal. Toch hoeft dat volgens Van Geelen geen probleem te zijn, als je je als hacker maar aan de regels houdt.

Daar denkt Loran Kloeze anders over. Hij wil zichzelf geen ‘ethisch’ of whitehat-hacker noemen (“die termen zijn niet zo veelzeggend voor me”), maar hij werd eerder dit jaar bekend toen hij een lek ontdekte in de Stemwijzer waardoor de resultaten makkelijk in te zien waren. Hij blogde erover en kwam in veel media aan het woord. Voor Kloeze is het duidelijk: “Als een bedrijf géén RD-beleid heeft, heb je als hacker geen uitnodiging om in dat systeem te neuzen. Dat moet je dan ook niet doen.”

Algemene regels

De angst voor juridische repercussies is bij meer hackers aanwezig, maar een responsible disclosure-beleid helpt die angst wel enigszins wel te halen. Van Geelen denkt bijvoorbeeld dat hij door nationaal geldende regels veel meer mag dan Kloeze denkt. “Het Nationaal Cyber Security Centrum heeft regels voor responsible disclosure opgesteld. Die gelden niet alleen voor de overheid, maar eigenlijk als een richtlijn voor alle Nederlandse bedrijven. Ook als die normaal geen RD-beleid hebben.” Met andere woorden: ook zonder responsible disclosure-beleid kan een hacker datalekken opsporen – zolang hij zich maar aan de regels houdt.

De ethische werking van responsible disclosure is zowel de kracht als het probleem van het fenomeen. Aan de ene kant worden hackers ermee uitgenodigd om tot een bepaald niveau in te breken op een systeem, maar het beleid blijft een richtlijn zonder veel juridische basis. Volgens van Geelen kijkt het OM wel naar die omstandigheden, maar Kloeze loopt liever geen risico op vervolging – omstandigheden of niet.

Lees ook: ‘Wat te doen bij een beveiligingslek, datalek, securityprobleem of hacking incident?’.

Te kleine scope

De verantwoordelijkheid die vaak in een RD-beleid wordt genoemd is dan ook regelmatig te vaag. Een bedrijf belooft bijvoorbeeld geen aangifte te doen, maar vertelt daarna welke scope een RD-beleid heeft. Wat er gebeurt als een hacker buiten die scope treedt blijft vaak onbelicht. Daarom heeft Mischa van Geelen nog wel een andere tip: Wees eerlijk. “Niet alleen over de progressie van je patches maar ook over wat je gaat doen en hoe je die hacker beloont.”

Goed voorbeeld

De scope van een RD-beleid is voor sommige hackers nog steeds onduidelijk. Kloeze loopt daar zelf wel eens tegenaan. “Bedrijven willen bijvoorbeeld niet dat je in een testomgeving gaat zoeken omdat ze die lekken daar waarschijnlijk toch wel zelf gaan vinden, en dat is wel logisch. Maar als je de scope te klein maakt beperk je de zoektocht voor hackers en zie je dingen misschien over het hoofd.” Hoe zit het bijvoorbeeld met gegevens die je in de cloud bewaart? Als je daar te veel beperkingen oplegt mis je misschien dingen. “Bovendien kost het je als bedrijf maar heel weinig geld als ethisch hackers zulke lekken vinden”, vult Kloeze aan. Een goed voorbeeld vindt hij het responsible disclosure-beleid van Facebook. “Daarin staat heel duidelijk: je mag álles op al onze diensten, dus ook WhatsApp en Instagram en zo, behalve X. Dat is veel prettiger voor onderzoekers.”

Voor hackers zelf heeft Van Geelen ook nog wel een tip: “Blijf melden. Weet dat er waardering is voor je werk. Juist onder andere beveiligingsexperts.”

Bron afbeelding: Wikimedia Commons

Tijs Hofmans is tech- en ruimtevaartjournalist. Hij schrijft voor diverse techtijdschriften en -websites, en is als freelancer verbonden aan SoftwareZaken om te schrijven over privacy en security. Hij is te bereiken via https://www.tijshofmans.nl