ESET Security Days: ‘Samenwerken in security essentieel’

| Tijs Hofmans |

Security

Samenwerken tussen politiek, politie en experts is de enige manier om een steeds diverser wordende digitale dreigingen tegen te gaan. Dat is de ietwat uitgekauwde, maar daarom niet minder ware boodschap van verschillende experts tijdens de ESET Security Days. Die vond eerder deze week plaats.

“Ik word erg enthousiast van nieuwe technologieën die er in de toekomst aankomen, maar ik ben ook bang voor de gevaren die die met zich meebrengen.” Zo begint Dave Maasland, managing director van het Slowaakse beveiligingsbedrijf ESET. Maasland opent daarmee zowel hoopvol als waarschuwend de ESET Security Days. Net als het Insite Security-event vorige maand, is dit een middag niet alleen voor klanten van het bedrijf maar ook security-experts. Het even wordt al drie jaar georganiseerd. Dit jaar wordt het event overschaduwd werd door de grote (Not)Petya-aanval – een incident dat bij iedere toespraak wel ergens op de achtergrond bleef zitten.

Cybercrime-as-a-service

Maasland duidt op de opkomst van AI, VR, IoT-apparaten, en andere technologieën die in sneltreinvaart evolueren, maar ook op aanvallen zoals Petya. “Het wordt steeds makkelijker en goedkoper om malware in te zetten om een hele samenleving te ontwrichten”, vertelt hij. En hoewel (Not)Petya uiteindelijk vooral een staatsgerichte aanval leek hoef je heus geen wereldmacht te zijn om malware in te zetten. “‘Cybercrime-as-a-service’ is iets waar ik best bang van wordt, omdat het ineens voor iedereen toegankelijk wordt.”

Het probleem is niet alleen maar voor Oekraïne, eindigt hij de introductie. “Dit is iets waar we allemaal tegen moeten strijden. We verdienen ons geld met andermans ellende, en dat betekent dat je een bepaalde verantwoordelijkheid hebt.”

‘Geen silvet bullet voor cybercrime

Ook Arjan de Jong van het Nationaal Cyber Security Centrum onderstreept het belang van die samenwerking. “Er is geen ‘silver bullet’ voor cybercrime, geen eenduidig antwoord, niet één knop die we om moeten zetten om ons te beschermen. We moeten dus constant blijven opletten en samenwerken, want iedereen heeft een andere specialisatie.”

Verkiezingen

Als voorbeeld noemt De Jong de recente verkiezingen. “We zagen bijvoorbeeld in Amerika dat Rusland geavanceerde hacks uitvoerde op de DNC, dus je kunt je wel proberen te beschermen tegen zulke hacks, maar uiteindelijk bleek het vooral effectiever te zijn om de publieke opinie te beïnvloeden en zo verkiezingen om te draaien. Dat is een groter gevaar dan het hacken van eventuele stemmachines. Je moet op veel verschillende vlakken aanwezig zijn, en dat kun je niet alleen.”

Volgens De Jong is coöperatie niet alleen nodig tussen de politie, de politiek, en de inlichtingendiensten, maar ook met private partijen zoals Bits of Freedom.

Beroepscriminelen en staten

Het grootste gevaar is volgens het NCSC niet de dalende prijs van malware op het dark web of het gemak waarmee ransomware tegenwoordig kan worden verspreid. “Beroepscriminelen en staten zijn de grootste bedreigingen van dit moment”, zegt De Jong. “Criminelen willen nu eenmaal veel geld verdienen, en staten proberen steeds meer op digitale manieren andere staten aan te vallen. Landen als Rusland blijven investeren in hun offensieve capaciteiten.” Daarmee wordt niet alleen de digitale infrastructuur aangevallen, maar ook de fysieke.

Industroyer

Industroyer is zo’n gevaar, vertelt senior malware researcher Robert Lipovsky. Het verhaal van Stuxnet mag inmiddels wel bekend zijn, maar Lipovsky laat zien dat het gevaar van ernstige staatsgevaarlijke malware nog lang niet geweken is. Het grote gevaar van Industroyer is, net als Stuxnet, het feit dat de malware niet alleen systemen platlegt maar ook hardware aanvalt. “Cyberwapens vallen steeds vaker systemen en processen aan. Industrial control systems zijn bijvoorbeeld populaire doelwitten.” De blackout in Oekraïne in december 2015 valt daar ook onder. Lipovsky: “Het is ook wel érg toevallig dat die systemen allemaal net rond de kerst worden geraakt…”

Simpele maatregelen vaak al genoeg

Over één ding lijken de securityexperts het wel eens: vaak zijn basale securitytechnieken in een team al genoeg. Wil van Egmond, Information Security Officer van Greenpeace heeft bijvoorbeeld een simpele information security baseline geïmplementeerd in zijn organisatie, waardoor de 3000 medewerkers in de ruim 30 kantoren over de hele wereld zichzelf goed kunnen beschermen. Die zijn verrassend simpel: tweestapsverificatie instellen voor emails, het patchen van software, en zorgen dat je je apparaat niet zomaar ergens laat slingeren.

Zeker voor een organisatie als GreenPeace is dat opvallend, want de actiegroep ligt met regelmaat onder vuur. Volgens van Egmond is daar niet tegenop te vechten: “Als een overheid onze gegevens wil hebben krijgen ze die toch wel.”

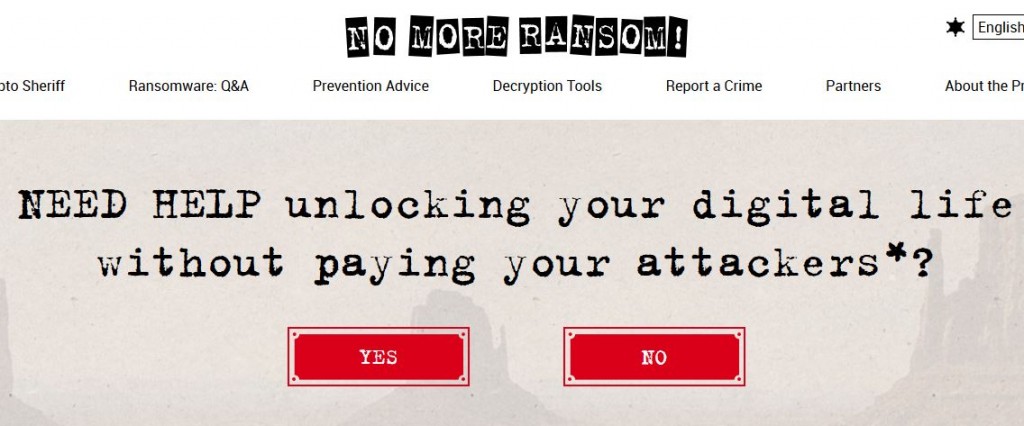

NoMoreRansom

Nergens is het verhaal van samenwerking zo bekend als bij NoMoreRansom, het initiatief van de politie en verschillende security-bedrijven (waaronder ESET) waarbij verschillende versleuteltools worden aangeboden om slachtoffers van ransomware te helpen. John Fokker van het Team High Tech Crime legt uit hoe dat werkt:

“De politie heeft veel opsporingscapaciteit waarmee we ransomwarebendes kunnen oppakken, maar er is te weinig kennis in huis om daar vervolgens concreet slachtoffers mee te helpen. Daarom werken we samen met beveiligingsbedrijven, die van ons de in beslag genomen sleutels krijgen zodat ze daar ontsleuteltools van kunnen maken.” Inmiddels staan er op NoMoreRansom bijna 60 tools om ransomware te ontsleutelen, en zijn er al ruim 30.000 slachtoffers geholpen. “Al zijn dat er in de praktijk méér”, denkt Fokker.

Ook internationale samenwerking

De samenwerking bij NoMoreRansom gaat niet alleen tussen de politie en de private sector, maar ook tussen landen onderling. Eén van de eerste succesvolle samenwerkingen was die met Europol. Fokker: “De infrastructuur achter ransomware gaat van land naar land. Haal je de server in het ene land neer, dan komt er net zo makkelijk weer één in een ander land op. Om dat tegen te gaan is het cruciaal dat Europese landen de handen ineen slaan om bendes op te sporen, en dat werkt met Europol erg goed.”

Industrieproblemen

Toch ligt de uiteindelijke verantwoordelijkheid voor veiligheid ook bij de security-industrie zelf, betoogt Erik de Jong, CRO van Fox-IT. “Security is op dit moment veel te ingewikkeld. We vertellen mensen ‘je moet patchen’, en daarna ‘oh nee je moet eerder bewust zijn van phishingaanvallen.’ Dat is te lastig.” De Jong denkt dat uiteindelijk andere partijen een veel grotere rol gaan krijgen in de beveiliging. “Verzekeraars worden in de toekomst veel belangrijker. Die zeggen dat bijvoorbeeld: ‘Wil je verzekerd worden tegen cyberaanvallen? Zorg dan eerst maar dat je goede backups hebt’.”

Ook denkt De Jong dat de overheid meer kan doen om dataonveiligheid duidelijker in beeld te brengen. “De Autoriteit Persoonsgegevens (die een rol speelt bij de meldplicht datalekken, ed.) is een begin, maar als de overheid straks een beter beeld kan geven over waar je maatregelen moet treffen dan kunnen we daar ook naartoe werken.”

Tijs Hofmans is tech- en ruimtevaartjournalist. Hij schrijft voor diverse techtijdschriften en -websites, en is als freelancer verbonden aan SoftwareZaken om te schrijven over privacy en security. Hij is te bereiken via https://www.tijshofmans.nl